Die hybride digitale Belegschaft: Sicherheit für mobile Unternehmensgeräte

13. November 2024

·Blog

·Baldeep Dogra

Das ist ein Rezept für Sicherheitslücken. Die Bereitstellung sicherer Mobilitätslösungen in Unternehmen wird schnell kompliziert, insbesondere wenn unterschiedliche Ziele erreicht werden sollen.

Auf der Softwareebene werden noch vor der Festlegung der Endziele der Benutzer Richtlinien für unternehmensweite Software erlassen, die grundlegende Produktivitätsfunktionen wie E-Mail, Dokumentenerstellung und Tabellenkalkulation bietet. Es gibt einen Anbieter, der hier praktisch keine Konkurrenz hat: Microsoft.

Was passiert, wenn Sie sich auch bei der Sicherheit auf diese Produktivitätssoftware verlassen? Ist die integrierte Sicherheit für Ihr Unternehmen „gut genug“? In diesem Blog, dem dritten Teil einer Reihe zum Thema Sicherheit am hybriden digitalen Arbeitsplatz, untersuchen wir die Benutzererfahrung sowie die Notwendigkeit, in einer sicheren digitalen Umgebung zu arbeiten, die ein hohes Maß an Datenschutz bietet.

Sicherung der digitalen Belegschaft

Im ersten Blog dieser Reihe, „Die hybride digitale Belegschaft: So maximieren Sie Sicherheit und Produktivität“, haben wir uns mit der Allgegenwärtigkeit von Daten und den damit verbundenen Herausforderungen befasst. In unserem zweiten Blog, „Nahtlose Integration: BlackBerry Work die Sicherheit mit Apple und Microsoft“, haben wir untersucht, welche Rolle die praktische Benutzererfahrung bei der Aufrechterhaltung einer maximalen mobilen Produktivität spielt – ohne dabei die Sicherheit zu vernachlässigen.

Nun beginnen wir mit Teil drei.

Start Me Up!

Wenn ich „Start Me Up!“ sage, erinnern Sie sich vielleicht daran, dass der Hit der Rolling Stones ein kleiner Teil einer großen Microsoft-Produkteinführung in den 1990er Jahren war. Wir werden jedoch nicht im Detail über Windows 95 oder Steve Ballmers Tanzperformance zu diesem Song während der Produkteinführung sprechen. Obwohl ich denke, dass man argumentieren kann, dass diese Zeit der Beginn eines neuen Kapitels für Microsoft war, das sich ganz auf die Benutzererfahrung konzentrierte. Abgesehen von anfänglichen Stabilitäts- und Usability-Problemen verbesserte sich die Benutzererfahrung im Laufe der Zeit und die entsprechenden Produkte wurden allgegenwärtig.

Mit den nachfolgenden Releases stieg jedoch auch der Bedarf an Sicherheitspatches. Das Patchen gewann zunehmend an Bedeutung, da die Bedrohungen immer raffinierter wurden und frühzeitig Lücken im Microsoft Security Stack aufdeckten.

Erinnern Sie sich beispielsweise daran, als das BlackBerry-Gerät auf dem Höhepunkt seiner Popularität stand? Microsoft brachte „ActiveSync for mobile“ auf den Markt, um E-Mails auch auf Nicht-BlackBerry-Geräten empfangen zu können. Ein Pluspunkt für die Benutzerfreundlichkeit und Auswahl, jedoch problematisch in Bezug auf die Sicherheit, da beide Enden der ActiveSync-Verbindung im Wesentlichen ungeschützt waren. Dies war ein Punkt, der diskutiert wurde und Anlass zur Sorge gab.

Schnellvorlauf ins Jahr 2024: Es gibt immer noch viele Lücken, die vom CEO öffentlich angesprochen wurden, der versprochen hat, sich stärker auf die Verbesserung der Sicherheit zu konzentrieren. Ich frage mich jedoch: Wie kann man Sicherheit in bereits bestehende Produkte integrieren, ohne zusätzliche Patches und Sicherheitsfunktionen zu benötigen – es sei denn, man baut sie von Grund auf neu auf?

Gemeinsam besser – Sicherheitsansatz

Kann es sich Ihr Unternehmen leisten, sich auf Microsoft Intune zu verlassen, um Microsoft-Produkte in Ihrer Umgebung zu sichern? Viele Unternehmen betrachten dies als kostengünstige oder kosteneffiziente Lösung. Die Gesamtbetriebskosten (TCO) für die Nutzung von Microsoft Intune können jedoch im Laufe der Zeit zu einer Herausforderung werden, wenn Sie versuchen, Sicherheitslücken zu schließen, was sowohl komplex als auch kostspielig sein kann.

Betrachten wir eine aktuelle Studie von Sedulo Inc. zu den Gesamtbetriebskosten von Microsoft Intune-Bereitstellungen. Sedulo hat anhand realer Kundenbeispiele aufgezeigt, warum eine Intune-Bereitstellung nicht unbedingt kosteneffizient ist, und dabei die sogenannten „wahren Kosten der Kostenlosigkeit” ermittelt.

Wir haben diesen Film schon einmal gesehen, und in diesem Fall hat das Unternehmen Lücken in der Datensicherheit und im Datenschutz festgestellt und zusätzlich weitere Lücken in der sicheren Konnektivität und Produktivität aufgezeigt. Der Bericht kam zu dem Schluss, dass zur Schließung dieser Lücken Tools von Drittanbietern erforderlich sind, was zu unglücklichen Ergebnissen führt.

Ein Beispiel betraf einen Microsoft Intune-Kunden, der das E5-Sicherheits-Add-on und die Intune-Suite von Microsoft einsetzte. Der Nettobarwert (NPV) über drei Jahre führte zu Gesamtbetriebskosten (TCO) von bis zu 14,4 Millionen US-Dollar an Verlusten. Und das Unternehmen hatte immer noch Sicherheitslücken, insbesondere in Bezug auf Datenlecks, die langfristig zu weiteren unerwarteten Kosten führen könnten.

Der Analyse zufolge hätte die Herabstufung einiger Microsoft-SKUs und der Ersatz von Konnektivitätslösungen durch BlackBerry® Unified Endpoint Management (UEM) diesen TCO-Verlust fast um die Hälfte reduziert und über einen Zeitraum von drei Jahren bis zu 7,2 Millionen US-Dollar eingespart, während gleichzeitig die Sicherheit gestärkt und die Produktivität verbessert worden wäre.

Dieses Beispiel zeigt, dass Sie hier eine Strategie benötigen, aber wie sieht diese aus? Die Antwort ist einfach: Wenn Sie eine Lösung einsetzen, bei der Sicherheit nicht an erster Stelle steht, müssen Sie einen sicherheitsorientierten Ansatz entwickeln, indem Sie eine „Better Together“-Perspektive einnehmen.

So UEM BlackBerry UEM zusammen mit Microsoft Intune

BlackBerry hat den UEM vor rund 25 Jahren mit einem sicherheitsorientierten Ansatz entwickelt und ist nach wie vor Marktführer. Die kontinuierlichen Innovationen UEMBlackBerry UEMsorgen für eine robuste Interoperabilität mit Microsoft, die anderen UEM überlegen ist. So können Ihre Mitarbeiter beispielsweise Microsoft Office-Dokumente sicher auf Mobilgeräten anzeigen, bearbeiten und freigeben (BlackBerry® Bridge), es lässt sich nahtlos in Microsoft Teams integrieren und unterstützt wichtige Funktionen wie Microsoft Conditional Access und Compliance-Richtlinien.

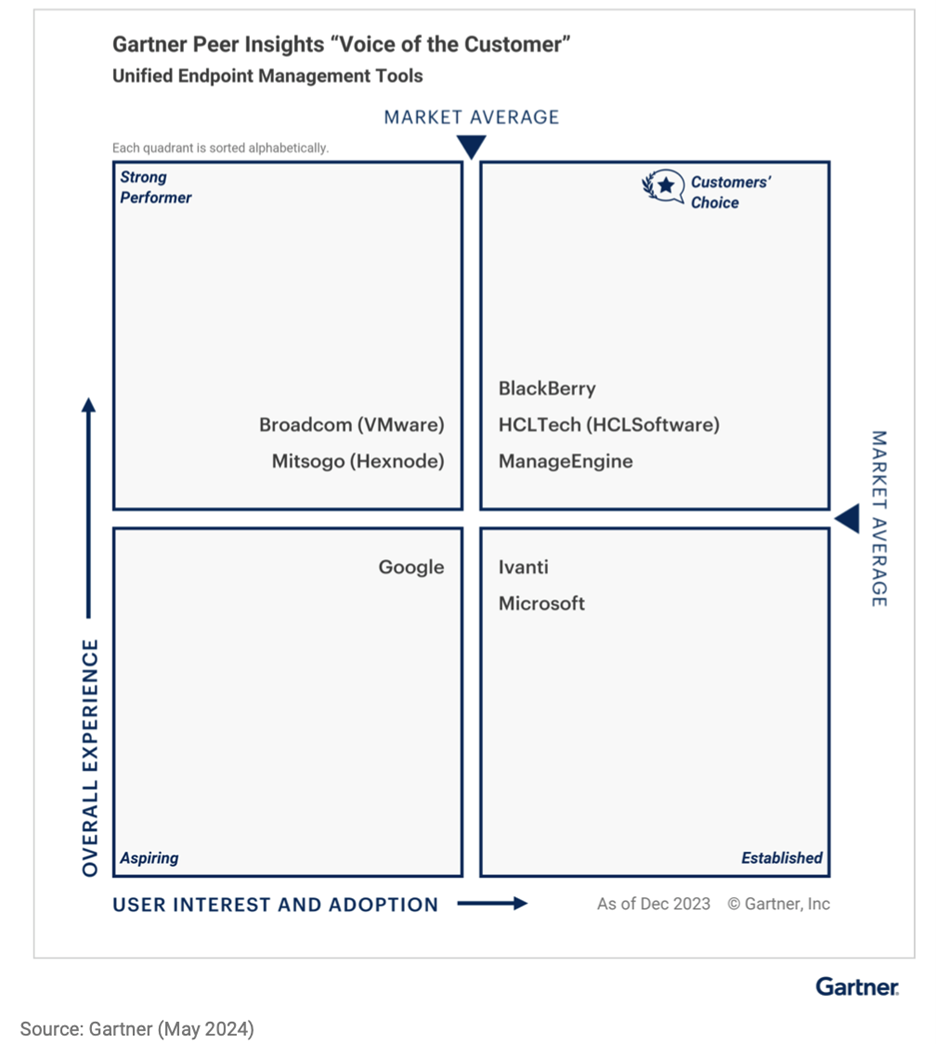

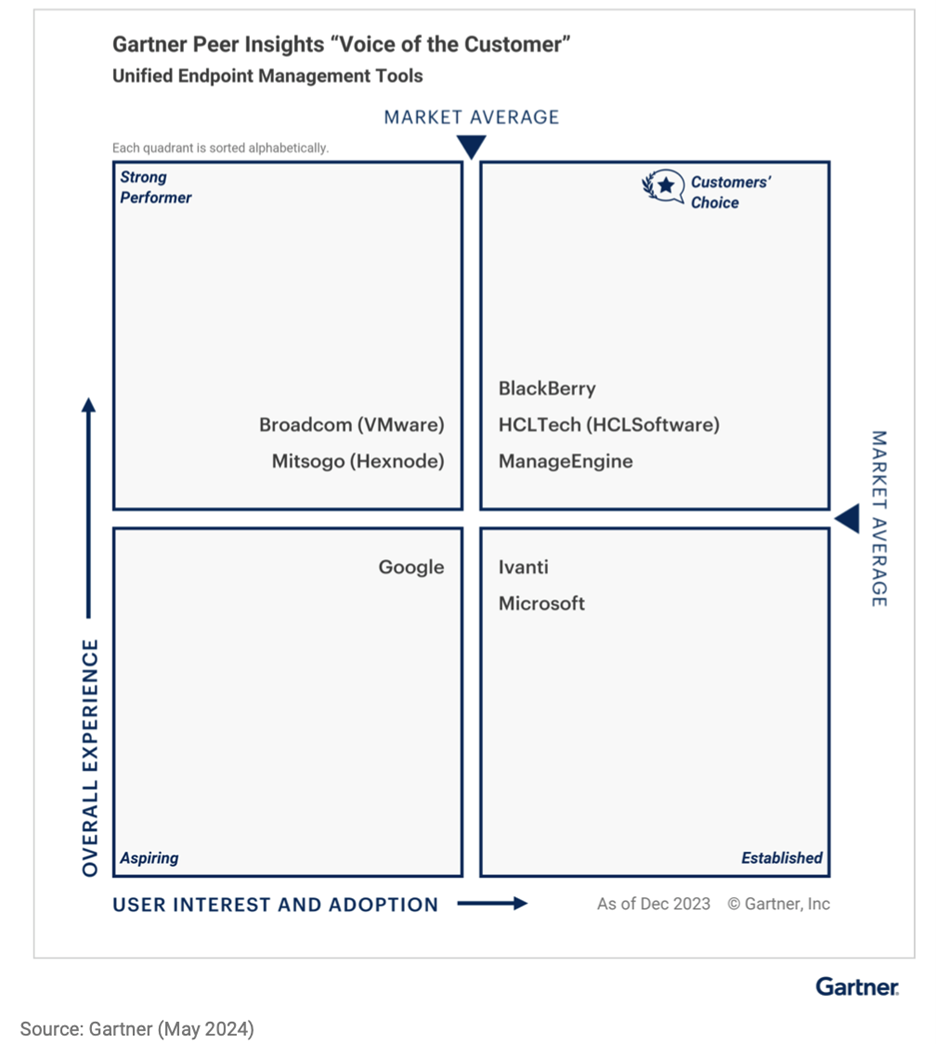

Unser Ansatz „Sicherheit zuerst“ schließt die Lücken – während kontinuierliche Innovationen gleichzeitig die Produktivität mit Microsoft-Produkten steigern. Und ja, UEM BlackBerry UEM Sie alle Geräte effektiv verwalten – egal, ob sie mit iOS®, Android™, Windows® oder IoT-Betriebssystemen laufen – Sie finden sie alle auf einer einheitlichen Plattform. All diese und weitere Gründe sind der Grund, warum unsere aktuellen Kunden BlackBerry UEM so gerne nutzen UEM BlackBerry zwei Jahre in Folge zum Gartner Peer Insights Choice“ im Bereich UEM gekürt haben.

Schlussfolgerung

Unified Endpoint Management (UEM) ist nicht nur ein Tool, sondern auch ein strategischer Ansatz für die Verwaltung der Komplexität moderner digitaler Arbeitsumgebungen. Schließen Sie sich den weltweit führenden Regierungen und Organisationen an und implementieren Sie BlackBerry UEM, damit Ihre Organisation sowohl produktiv als auch sicher bleibt. Sie müssen sich nicht mehr für das eine oder das andere entscheiden.

Nehmen Sie Kontakt mit uns auf und beginnen Sie Ihre Reise hin zu einer sichereren digitalen Belegschaft.

Die hybride digitale Belegschaft: Sicherheit für mobile Unternehmensgeräte

13. November 2024

·Blog

·Baldeep Dogra

Das ist ein Rezept für Sicherheitslücken. Die Bereitstellung sicherer Mobilitätslösungen in Unternehmen wird schnell kompliziert, insbesondere wenn unterschiedliche Ziele erreicht werden sollen.

Auf der Softwareebene werden noch vor der Festlegung der Endziele der Benutzer Richtlinien für unternehmensweite Software erlassen, die grundlegende Produktivitätsfunktionen wie E-Mail, Dokumentenerstellung und Tabellenkalkulation bietet. Es gibt einen Anbieter, der hier praktisch keine Konkurrenz hat: Microsoft.

Was passiert, wenn Sie sich auch bei der Sicherheit auf diese Produktivitätssoftware verlassen? Ist die integrierte Sicherheit für Ihr Unternehmen „gut genug“? In diesem Blog, dem dritten Teil einer Reihe zum Thema Sicherheit am hybriden digitalen Arbeitsplatz, untersuchen wir die Benutzererfahrung sowie die Notwendigkeit, in einer sicheren digitalen Umgebung zu arbeiten, die ein hohes Maß an Datenschutz bietet.

Sicherung der digitalen Belegschaft

Im ersten Blog dieser Reihe, „Die hybride digitale Belegschaft: So maximieren Sie Sicherheit und Produktivität“, haben wir uns mit der Allgegenwärtigkeit von Daten und den damit verbundenen Herausforderungen befasst. In unserem zweiten Blog, „Nahtlose Integration: BlackBerry Work die Sicherheit mit Apple und Microsoft“, haben wir untersucht, welche Rolle die praktische Benutzererfahrung bei der Aufrechterhaltung einer maximalen mobilen Produktivität spielt – ohne dabei die Sicherheit zu vernachlässigen.

Nun beginnen wir mit Teil drei.

Start Me Up!

Wenn ich „Start Me Up!“ sage, erinnern Sie sich vielleicht daran, dass der Hit der Rolling Stones ein kleiner Teil einer großen Microsoft-Produkteinführung in den 1990er Jahren war. Wir werden jedoch nicht im Detail über Windows 95 oder Steve Ballmers Tanzperformance zu diesem Song während der Produkteinführung sprechen. Obwohl ich denke, dass man argumentieren kann, dass diese Zeit der Beginn eines neuen Kapitels für Microsoft war, das sich ganz auf die Benutzererfahrung konzentrierte. Abgesehen von anfänglichen Stabilitäts- und Usability-Problemen verbesserte sich die Benutzererfahrung im Laufe der Zeit und die entsprechenden Produkte wurden allgegenwärtig.

Mit den nachfolgenden Releases stieg jedoch auch der Bedarf an Sicherheitspatches. Das Patchen gewann zunehmend an Bedeutung, da die Bedrohungen immer raffinierter wurden und frühzeitig Lücken im Microsoft Security Stack aufdeckten.

Erinnern Sie sich beispielsweise daran, als das BlackBerry-Gerät auf dem Höhepunkt seiner Popularität stand? Microsoft brachte „ActiveSync for mobile“ auf den Markt, um E-Mails auch auf Nicht-BlackBerry-Geräten empfangen zu können. Ein Pluspunkt für die Benutzerfreundlichkeit und Auswahl, jedoch problematisch in Bezug auf die Sicherheit, da beide Enden der ActiveSync-Verbindung im Wesentlichen ungeschützt waren. Dies war ein Punkt, der diskutiert wurde und Anlass zur Sorge gab.

Schnellvorlauf ins Jahr 2024: Es gibt immer noch viele Lücken, die vom CEO öffentlich angesprochen wurden, der versprochen hat, sich stärker auf die Verbesserung der Sicherheit zu konzentrieren. Ich frage mich jedoch: Wie kann man Sicherheit in bereits bestehende Produkte integrieren, ohne zusätzliche Patches und Sicherheitsfunktionen zu benötigen – es sei denn, man baut sie von Grund auf neu auf?

Gemeinsam besser – Sicherheitsansatz

Kann es sich Ihr Unternehmen leisten, sich auf Microsoft Intune zu verlassen, um Microsoft-Produkte in Ihrer Umgebung zu sichern? Viele Unternehmen betrachten dies als kostengünstige oder kosteneffiziente Lösung. Die Gesamtbetriebskosten (TCO) für die Nutzung von Microsoft Intune können jedoch im Laufe der Zeit zu einer Herausforderung werden, wenn Sie versuchen, Sicherheitslücken zu schließen, was sowohl komplex als auch kostspielig sein kann.

Betrachten wir eine aktuelle Studie von Sedulo Inc. zu den Gesamtbetriebskosten von Microsoft Intune-Bereitstellungen. Sedulo hat anhand realer Kundenbeispiele aufgezeigt, warum eine Intune-Bereitstellung nicht unbedingt kosteneffizient ist, und dabei die sogenannten „wahren Kosten der Kostenlosigkeit” ermittelt.

Wir haben diesen Film schon einmal gesehen, und in diesem Fall hat das Unternehmen Lücken in der Datensicherheit und im Datenschutz festgestellt und zusätzlich weitere Lücken in der sicheren Konnektivität und Produktivität aufgezeigt. Der Bericht kam zu dem Schluss, dass zur Schließung dieser Lücken Tools von Drittanbietern erforderlich sind, was zu unglücklichen Ergebnissen führt.

Ein Beispiel betraf einen Microsoft Intune-Kunden, der das E5-Sicherheits-Add-on und die Intune-Suite von Microsoft einsetzte. Der Nettobarwert (NPV) über drei Jahre führte zu Gesamtbetriebskosten (TCO) von bis zu 14,4 Millionen US-Dollar an Verlusten. Und das Unternehmen hatte immer noch Sicherheitslücken, insbesondere in Bezug auf Datenlecks, die langfristig zu weiteren unerwarteten Kosten führen könnten.

Der Analyse zufolge hätte die Herabstufung einiger Microsoft-SKUs und der Ersatz von Konnektivitätslösungen durch BlackBerry® Unified Endpoint Management (UEM) diesen TCO-Verlust fast um die Hälfte reduziert und über einen Zeitraum von drei Jahren bis zu 7,2 Millionen US-Dollar eingespart, während gleichzeitig die Sicherheit gestärkt und die Produktivität verbessert worden wäre.

Dieses Beispiel zeigt, dass Sie hier eine Strategie benötigen, aber wie sieht diese aus? Die Antwort ist einfach: Wenn Sie eine Lösung einsetzen, bei der Sicherheit nicht an erster Stelle steht, müssen Sie einen sicherheitsorientierten Ansatz entwickeln, indem Sie eine „Better Together“-Perspektive einnehmen.

So UEM BlackBerry UEM zusammen mit Microsoft Intune

BlackBerry hat den UEM vor rund 25 Jahren mit einem sicherheitsorientierten Ansatz entwickelt und ist nach wie vor Marktführer. Die kontinuierlichen Innovationen UEMBlackBerry UEMsorgen für eine robuste Interoperabilität mit Microsoft, die anderen UEM überlegen ist. So können Ihre Mitarbeiter beispielsweise Microsoft Office-Dokumente sicher auf Mobilgeräten anzeigen, bearbeiten und freigeben (BlackBerry® Bridge), es lässt sich nahtlos in Microsoft Teams integrieren und unterstützt wichtige Funktionen wie Microsoft Conditional Access und Compliance-Richtlinien.

Unser Ansatz „Sicherheit zuerst“ schließt die Lücken – während kontinuierliche Innovationen gleichzeitig die Produktivität mit Microsoft-Produkten steigern. Und ja, UEM BlackBerry UEM Sie alle Geräte effektiv verwalten – egal, ob sie mit iOS®, Android™, Windows® oder IoT-Betriebssystemen laufen – Sie finden sie alle auf einer einheitlichen Plattform. All diese und weitere Gründe sind der Grund, warum unsere aktuellen Kunden BlackBerry UEM so gerne nutzen UEM BlackBerry zwei Jahre in Folge zum Gartner Peer Insights Choice“ im Bereich UEM gekürt haben.

Schlussfolgerung

Unified Endpoint Management (UEM) ist nicht nur ein Tool, sondern auch ein strategischer Ansatz für die Verwaltung der Komplexität moderner digitaler Arbeitsumgebungen. Schließen Sie sich den weltweit führenden Regierungen und Organisationen an und implementieren Sie BlackBerry UEM, damit Ihre Organisation sowohl produktiv als auch sicher bleibt. Sie müssen sich nicht mehr für das eine oder das andere entscheiden.

Nehmen Sie Kontakt mit uns auf und beginnen Sie Ihre Reise hin zu einer sichereren digitalen Belegschaft.